Blue team

A forma como os sistemas de TI e tecnologia operacional estão a convergir, combinada com a presença crescente da IoT em ambientes industriais, está a revolucionar a forma como as redes operacionais funcionam

03/04/2023

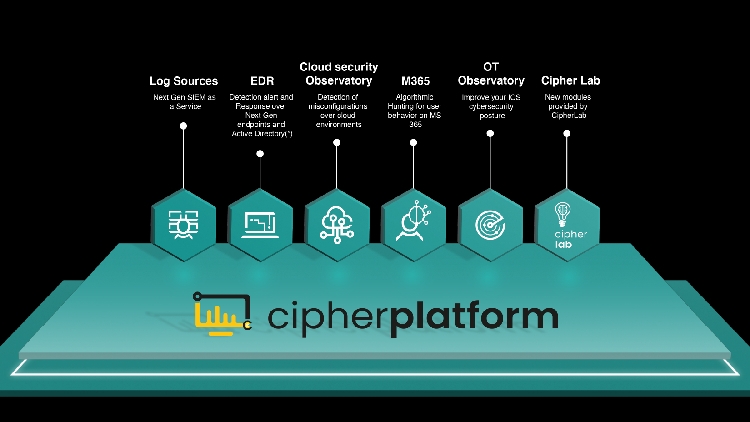

|

Os sistemas operacionais têm usado tecnologias proprietárias que os protegem de ser atraentes para os atacantes, o que chamamos de "segurança pela obscuridade". Termos como este, hoje em dia, transmitem uma falsa sensação de segurança, uma vez que estavam relacionados com o facto de os sistemas OT terem sido autocontidos por terem apenas algumas ligações a outros sistemas. Isto é o passado. A transformação digital industrial está a mudar a base da concorrência, redefinindo as fronteiras da indústria e criando uma onda de empresas perturbadoras. O ar está a tornar-se obsoleto, estas redes OT estáticas e isoladas não são tão estáticas e estão longe de estar desligadas do mundo, o acesso remoto do operador/provider aos dispositivos OT é algo que veio para ficar. A aceleração da convergência da tecnologia operacional/tecnologia da informação brownfield, e um número crescente de ambientes greenfield empurram a cibersegurança OT à medida que as ameaças e vulnerabilidades aumentam nos ambientes de Sistema de Controlo Industrial (ICS, sigla em inglês). Há já algum tempo que os criminosos mostram a sua intenção de centrar a sua atividade em infraestruturas críticas, explorando ativos OT expostos à Internet. Qualquer ataque que explore esses pontos de exposição OT que resulte em tempo de inatividade pode equivaler a milhões em receita perdida. E esta é uma ameaça real, ainda mais sabendo que, regra geral, os dispositivos OT são muito mais vulneráveis do que os equipamentos de TI típicos por várias razões, como por exemplo, muitos dispositivos OT foram projetados durante uma era em que as considerações de cibersegurança nem sempre foram levadas em conta no design e deveriam ser implantados em redes air-gaped; os dispositivos OT muitas vezes não têm recursos de computação suficientes para executar mecanismos de cibersegurança, como protocolos de criptografia ou autenticação avançada e também os dispositivos OT nem sempre são atualizados, pois o processo de atualização exigiria tempo de inatividade indesejável no ambiente de produção. No entanto, não há motivo para pânico, há uma luz ao fundo do túnel. Como um bom ponto de partida, uma organização de OT precisa de identificar o seu próprio estágio de maturidade em termos de cibersegurança. Poderíamos enumerar 3 etapas principais: etapa de descoberta, etapa de “extinção de incêndios” e etapa de integração e otimização. Como mostra a pesquisa do Gartner, cerca de 60% das organizações estão na fase de descoberta. Ok, este não é o cenário ideal, mas se estamos nesta fase, significa que estamos a começar no caminho certo. A fase de descoberta é crítica, pois estabelece a linha de base do processo: ganhar total visibilidade sobre o que está a acontecer na minha rede OT, inventariar qualquer dispositivo OT em tempo real, compreender o seu comportamento, recolher impressões digitais e modelar o meu adversário digital. Esta é a etapa mais importante de todo o processo que nós, Cipher juntamente com o nosso serviço xMDR (xMDR by Cipher - A Prosegur company), podemos ajudar a sua organização a seguir. A missão da Cipher é proteger as empresas e as instituições melhorando continuamente a sua postura de cibersegurança nos seus ambientes tecnológicos, seja TI, OT, IoT ou cloud. Para esta missão, tiramos partido das tecnologias mais inovadoras (nossas e dos nossos parceiros) e do talento humano à escala global com um modelo de alcance local, construindo um MSSP de confiança para os nossos clientes e simplificando a cibersegurança. Cipher xMDR é a materialização da nossa missão, uma solução adaptável e modular para proporcionar aos nossos clientes resultados acionáveis, sendo este um desenvolvimento a partir da nossa própria tecnologia que evolui a partir dos produtos existentes. A abordagem Cipher xMDR parte da convicção de que todas as técnicas de deteção devem ser baseadas numa ameaça potencial. Por esta razão, o nosso primeiro passo é gerar um modelo de adversário digital OT que nos traga uma compreensão profunda sobre o seu potencial inimigo, de onde opera, os seus patrocinadores, as suas motivações, a sua atividade recente, as suas campanhas, que técnicas e ferramentas utiliza, e outros fatores-chave relacionados com o cibercrime. Toda esta informação resulta num conjunto de hiperquestões transformadas em casos de uso, que se tornam o canivete suíço das nossas capacidades de deteção. O Modelo Digital Adversary, combinado com os melhores mecanismos de análise de tráfego industrial do mercado e uma enorme e atualizada base de conhecimento de dispositivos industriais, permite que o Cipher xMDR forneça o serviço de deteção e resposta OT mais valioso, mas também melhore a postura de cibersegurança OT em qualquer organização industrial multi-site. A priorização baseada na exposição fornecida pelo xMDR OT Observatory irá ajudá-lo a concentrar-se no que é realmente um ponto de entrada para os atacantes.

Conteúdo co-produzido pela MediaNext e pela Cipher |