Threats

Com o aumento do uso de códigos QR, os cibercriminosos estão a desenvolver novos tipos de ataques para aceder a informações confidenciais ou realizar campanhas de phishing

09/09/2023

|

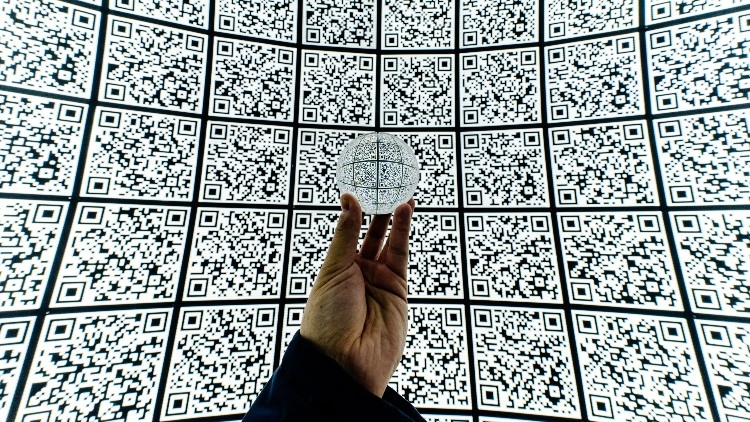

O relatório QRurb Your Enthusiasm 2021 da Ivanti, empresa de segurança e gestão de endpoints, mostra que a utilização de códigos QR a nível mundial está a aumentar, mas as empresas não estão a adotar as medidas de segurança necessárias para combater as ameaças habilitadas por estes. Segundo o relatório, os cibercriminosos estão a visar cada vez mais os dispositivos móveis com ciberataques sofisticados com recurso a códigos QR. “Pela sua própria natureza, os códigos QR não são legíveis por humanos. Portanto, a capacidade de alterar um código QR para apontar para um recurso alternativo sem ser detetado é simples e altamente eficaz”, refere Alex Mosher, vice-presidente global da MobileIron. O relatório 83% dos entrevistados dizem ter utilizado um código QR para uma transação financeira nos últimos três meses, mas a maioria deles desconhecia os riscos. Para além disto, quase três quartos dos entrevistados afirmam não saber distinguir entre um código QR legítimo e malicioso, não estando inteiramente conscientes das ações que os códigos QR podem iniciar para além de abrir um URL. Os ataques a dispositivos móveis ameaçam tanto indivíduos como empresas. “Um ataque bem-sucedido ao dispositivo móvel pessoal de um funcionário pode resultar no comprometimento das informações pessoais desse indivíduo ou no esgotamento dos recursos financeiros, bem como em leaks de dados corporativos confidenciais”, explica Mosher. “O problema principal é que os códigos QR podem iniciar diversas ações no dispositivo do utilizador, como abrir um site, adicionar um contato ou escrever um e-mail, mas o utilizador muitas vezes não tem ideia do que acontecerá quando faz scan do código. Normalmente pode visualizar o URL antes de clicar nele, mas nem sempre é o caso dos códigos QR”, diz Chris Sherman, analista sénior do setor na Forrester Research. Muitas vezes, o elemento-surpresa entre os utilizadores mais distraídos é o que mais potencia as ameaças à segurança com códigos QR. Sherman explica que um ataque comum deste tipo consiste na colocação de um código QR malicioso em público, por vezes encobrindo-o com um código legítimo. Quando os utilizadores fazem scan do código, são direcionados para uma página da web maliciosa que pode hospedar um kit de exploração, podendo levar a uma página de login falsificada para aceder às credenciais do utilizador. Se os códigos QR levarem a sites de pagamento, os usuários poderão divulgar as suas senhas e outras informações pessoais que poderão cair nas mãos erradas. “Muitos sites fazem downloads drive-by, então a mera presença no site pode iniciar o download de software malicioso”, aponta Rahul Telang, professor de sistemas de informação no Heinz College da Carnegie Mellon University. “Os dispositivos móveis em geral tendem a ser menos seguros do que laptops ou computadores. Como os códigos QR são usados em dispositivos móveis, a possibilidade da vulnerabilidade também é maior”, acrescenta Telang. Tendo em conta que muitos dispositivos móveis são no utilizados no contexto de Tecnologias de Informação (TI) empresarias, isto pode ser um ponto fraco de segurança para as empresas. Os cibercriminosos executam também ataques de qishing – ameaças de phishing com códigos QR, – redirecionando os alvos para um site malicioso ou enganando-os para que façam download de malware de uma forma menos detetável em comparação com outros métodos de phishing. Segundo uma investigação do Trustwave SpiderLabs, os códigos QR exigem um código-fonte HTML mais curto para incorporar um link malicioso. Como a maioria dos filtros de e-mail verifica o conteúdo das mensagens para bloquear URLs suspeitos, o qishing apresenta menos “sinais de alerta”. Tanto os indíviduos como as empresas devem adotar medidas para ajudar a mitigar o risco de ataques que recorrem a códigos QR. Em primeiro lugar, os utilizadores deverão determinar a legitimidade dos códigos antes de fazer scan. “Antes de fazer scan de um código, especialmente num material impresso num local público, certifique-se de que ele não foi colado com um código diferente e potencialmente malicioso”, recomenda Mosher. Para além disto, Sherman sugere: “preste atenção ao URL para o qual está a ser direcionado, embora nem sempre seja possível fazer isso antes de visitar o site, pois alguns códigos não mostram o URL de antemão. Nunca faça login numa aplicação ao utilizar um código QR”. Os ataques de phishing são um risco significativo com códigos QR e, por isso, “as empresas precisam de ter cuidado e devem ter uma solução de endpoint unificada que lhes dê a capacidade de proteger todos os dispositivos sem afetar a produtividade”, diz Telang. Sherman complementa que é importante haver ferramentas de segurança nos dispositivos utilizados para aceder a recursos corporativos, como defesas contra ameaças móveis e proteção contra exploração. Para além disto, as organizações devem evitar URLs que sejam diferentes do URL legítimo de uma empresa, especialmente se redirecionar o utilizador para outro site. “Se a fonte do código QR parecer incompleta, não digitalize”, alerta Mosher. |